디바이스 및 통신구간을 보호하는 소프트웨어 형태의 보안

정보 보호 기술은 거대하고 지능화된 해커 집단의 보안 위협에 대응하여, 지난 수년간 비약적인 발전을 거듭해왔습니다. 하지만 인터넷에 연결되는 각종 디바이스와 이와 관련된 서비스의 활용이 빠르게 증가하면서 보안 위협의 경로, 공격 대상 및 범위, 공격 실행 방법에 변화가 일었고, 그에 따른 보안 위협도 한층 다양하고 정교하게 발전했죠. 결국 보안 위협 기술의 진화와 동시에, 지켜야 할 데이터의 규모 자체도 폭증하면서 데이터 보안은 그 어느 때보다 거대한 도전에 직면해 있습니다.

때문에 이번 아티클에서는 데이터를 악의적 공격에서 안전하게 보호해줄 소프트웨어 형태의 보안 기술 트렌드와 관련 기술에 대해 살펴보겠습니다.

WBC(White-Box Cryptography) 보안의 등장 배경

S-WBC/SEAL은 디바이스 및 통신구간에서 데이터를 공격으로부터 보호하는 기술로, 시장에서 분류하고 있는 WBC 및 Security Protocol 영역에 위치합니다. WBC의 등장 배경은 그 이전 기술인 블랙박스 보안의 한계에서 찾아볼 수 있습니다.

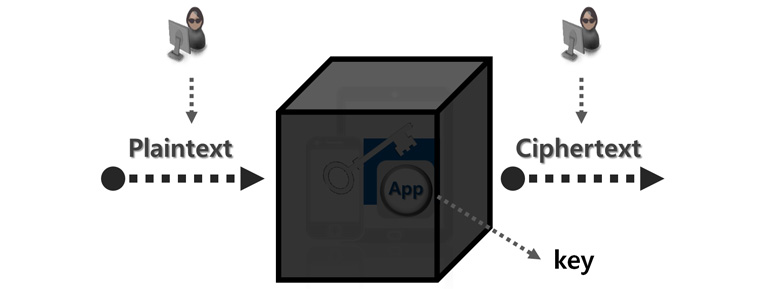

[그림1] 블랙박스 보안

[그림1] 블랙박스 보안

기존의 블랙박스 보안은 [그림1]과 같이 암호화 과정에 필요한 키(Key)가 블랙박스로 가정한 암호화 디바이스 내부에 들어있었죠. 따라서 공격자는 평문(plaintext)과 그 결과물인 암호문(ciphertext) 두 개의 출력값만 볼 수 있고, 키는 볼 수 없었습니다. 하지만 최근 암호 알고리즘이 동작하는 디바이스에 오픈 플랫폼을 적용하는 경우가 늘면서, 블랙박스 보안 방식에서는 (악의적인 프로그램 설치로 인한) 정보 유출 가능성이 높아졌습니다.

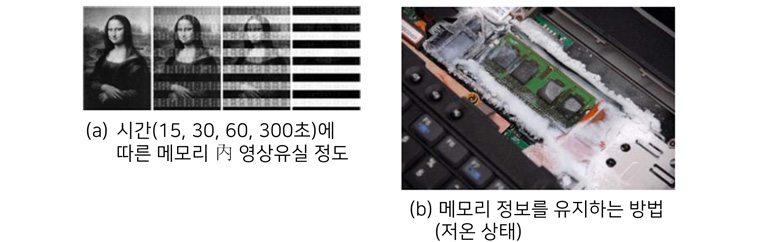

[그림2] 블랙박스 보안 취약점 (Cold Boot Attack)

[그림2] 블랙박스 보안 취약점 (Cold Boot Attack)

사실 블랙박스 보안 방식은 디바이스의 물리적 차원에서도 정보 유출의 위험이 존재합니다. [그림2]의 사례처럼 TPM 칩(중요 보안 정보가 저장된 하드웨어 칩)이 장착된 노트북의 암호 키 정보가 노출될 수도 있죠. 컴퓨터의 전원을 끄고 장착되어 있는 메모리를 저온 상태로 만들어 타 플랫폼에 장착하면, 메모리에 남아있는 암호 키 정보를 알아낼 수 있다는 겁니다.

이처럼 ‘디바이스와 디바이스 사용자는 신뢰할 수 있다’는 블랙박스 암호의 가정이 더 이상 확실하지 않게 되었고, 이런 상황에서 소프트웨어만으로 암호 알고리즘의 중간 연산 값 및 암호 키를 안전하게 보호하도록 개발된 기술이 WBC입니다.

WBC의 기술적 장점

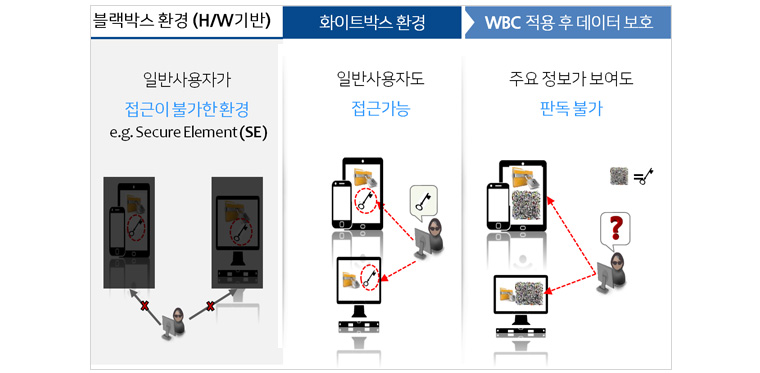

WBC는 암호모듈 내부 접근이 가능한 환경(화이트 박스 환경)에서도 암호 키가 알고리즘에 함께 포함되어 있어 데이터의 추출이 불가능한 소프트웨어 기반의 키 저장/보호 기술입니다. 기존 하드웨어 기반 보호 방식인 Secure Element, TPM, Secure IP, TrustZone 등의 고비용 및 저전력 환경 적용의 한계 등을 극복한 방식으로서 최근 전 세계에서 각광받고 있죠.

[그림3] 블랙박스 보안과 화이트박스 보안의 비교

[그림3] 블랙박스 보안과 화이트박스 보안의 비교

데이터 통신구간 보안을 위한 SEAL

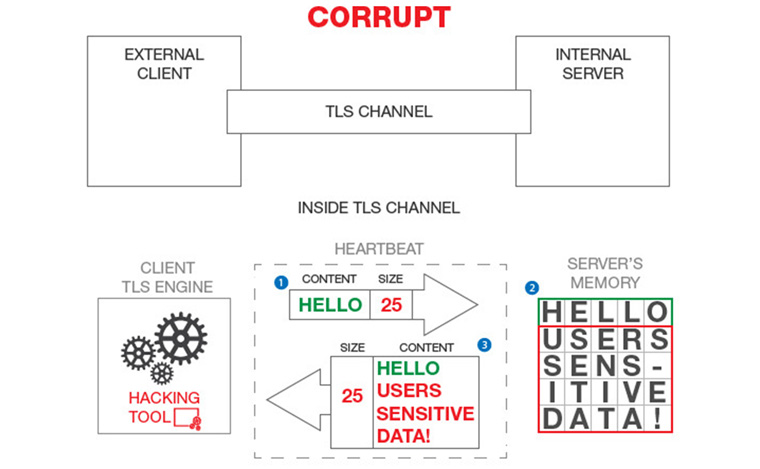

데이터 보안은 WBC와 같이 디바이스 차원에서 저장된 데이터를 보호하는 것도 중요하지만, 디바이스 간의 통신구간에서 발생할 수 있는 위협에 대한 대처도 필요합니다. [그림 4]는 대다수 시스템의 통신보안에 사용되는 OpenSSL의 중대 취약점인 Heartbleed를 도식화한 것입니다. Heartbleed는 Heartbeat(OpenSSL 1.0.1에 추가된 통신 연결 유지를 위한 확장 규격) 요청 메시지 간 길이의 일치 여부를 확인하지 않아 아이디, 비밀번호 등 각종 개인 자료가 외부로 노출될 수 있는 보안 이슈입니다.

[그림4] OpenSSL 취약점 공격(Heartbleed)

[그림4] OpenSSL 취약점 공격(Heartbleed)

또한 최근의 공격 유형은 제로데이(zero-day) 형태로, 운영체제(OS)나 네트워크 장비 등 핵심 시스템에서 보안 취약점이 발견되면 이를 막을 수 있는 패치가 발표되기도 전에, 그 취약점을 이용해 악성코드나 프로그램을 제작하여 공격을 감행하는 것입니다. 그 결과 기존의 공격 유형을 탐지하던 기술로는 더 이상 대응이 어려워졌죠. 이러한 보안 이슈가 발생할 경우 오픈소스 기반의 보안 기술은 취약점에 대한 즉시 대응이 더욱 어려워, 보안 사고의 위험이 클 수밖에 없습니다.

삼성SDS의 SEAL(Secure Encapsulation for Application Layer)은 위와 같은 보안 위협에 대응하기 위해 개발된 기술로, Client와 Server 간 데이터 통신구간에서 데이터를 보호합니다. SEAL은 기존의 표준 통신 프로토콜인 SSL/TLS를 대체함으로써, 오픈소스 기반 통신보안의 취약점에 신속하고 효율적으로 대응할 수 있습니다. 또한 속도 및 서버/메모리 자원 소요 문제 등을 해결하여 기존의 취약한 보안 기술을 대체하기에도 충분합니다.

IT의 화두는 여전히 데이터 보안

네트워크 환경의 비약적인 확장으로 인해, IoT가 등장하고 빅데이터 관련 기술이 발전하고 있습니다. 이에 따라 거대한 양의 데이터가 발생 및 전송되며, 엄청난 수의 디바이스 역시 하나의 시스템에 연결되고 있죠. 그러나 빅데이터 기술이 활발하게 활용될수록 데이터에 대한 보안 위협 역시 증가합니다. 빅데이터 기술이 자율 주행, Home 보안 등 인명과도 직결된 다양한 미래 기술에 직접적으로 연관되어 있는 바, 데이터 보안 기술은 앞으로도 IT 업계에서 중요한 화두가 될 것입니다.

데이터 보안의 중요성이 강조되는 지금, 디바이스 내 데이터를 보호했던 기존의 AES와 WBC 방식의 단점을 보완할 수 있는 ‘S-WBC’와 디바이스 간 통신구간의 SSL/TLS 표준 프로토콜을 대체할 수 있는 ‘SEAL’은 데이터 보안을 염려하는 고객에게 훌륭한 대안이 될 것입니다.

S-WBC & SEAL의 특징과 활용 가능성, 활용 사례에 대해 더 자세히 알고 싶다면, 지금 삼성SDS 홈페이지에 방문하여 White Paper를 다운로드하세요.

아래 URL 클릭!

▶ 스토리지 및 통신 구간 대상, 소프트웨어 형태의 보안

https://www.samsungsds.com/kr/enterprise-asset/SWBC_WP1.html#p

▶ 해당 콘텐츠는 저작권법에 의하여 보호받는 저작물로 기고자에 저작권이 있습니다.

▶ 해당 콘텐츠는 사전 동의없이 2차 가공 및 영리적인 이용을 금하고 있습니다.